설치 매뉴얼

TI API 키 발급

금융보안원 FCTI 페이지 에 로그인한 후 상단 메뉴의 '위협인텔리전스' > 'API 키 관리'에 진입하여 등록 버튼을 눌러 API 키를 발급합니다.

자세한 내용은 금융보안원 TI API 시작하기 페이지를 참고하세요.

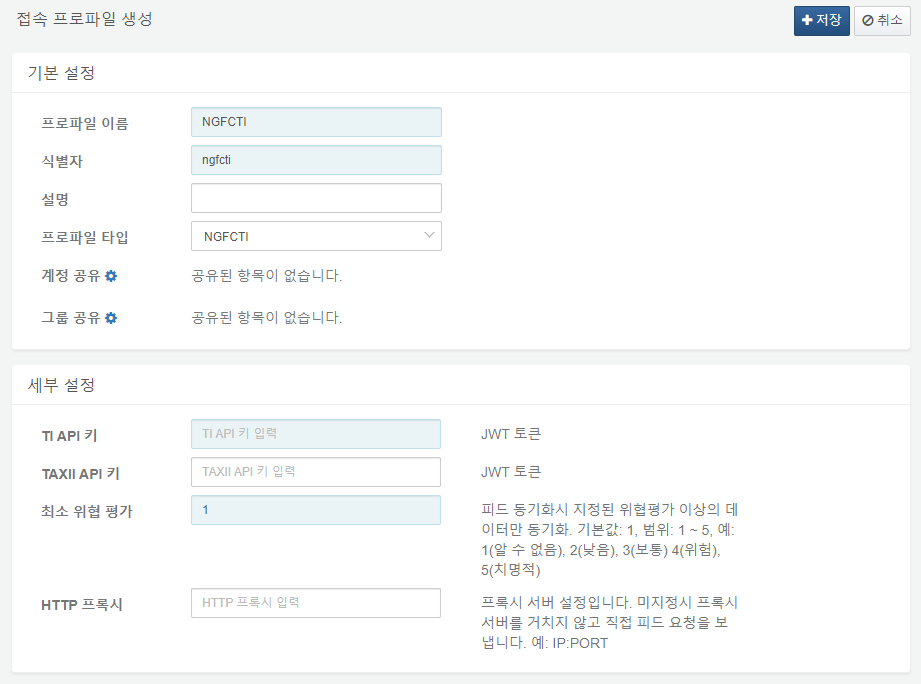

로그프레소 접속 프로파일 설정

이제 로그프레소에 금융보안원 NGFCTI 앱을 설치하여 실행하고, 아래와 같이 접속 프로파일을 추가하면 설치가 완료됩니다. 금융보안원 NGFCTI 페이지에서 발급받은 위협 인텔리전스 API 키, TAXII API 키, 피드 동기화할 위협 평가 최소값(기본값: 1)과 필요시 HTTP 프록시 서버 주소를 입력합니다.

HTTP 프록시 구성

Logpresso HTTP 프록시 서버를 이용하여 내부망에 위치한 로그프레소 서버가 DMZ 구간을 거쳐 금융보안원 NGFCTI 서비스만 통신하도록 구성할 수 있습니다.

logpresso-http-proxy-1.1.0-linux.tar.gz 파일을 DMZ 서버의 /opt/logpresso-http-proxy 디렉터리에 복사합니다.

아래와 같이 설치 명령을 실행하여 systemd 서비스로 등록합니다.

$ sudo ./logpresso-http-proxy install

Wrote 91 bytes to /opt/logpresso-http-proxy/logpresso-http-proxy.conf

Wrote 311 bytes to /lib/systemd/system/logpresso-http-proxy.service

새로 생성된 logpresso-http-proxy.conf 설정 파일을 열어보면, 포트와 허용 주소 목록을 편집할 수 있도록 되어있습니다. 이 파일의 내용을 아래와 같이 변경합니다.

# Logpresso HTTP proxy config file

port 8443

[allowlist]

# host:port

tiapi.kfisac.or.kr:443

taxii.kfisac.or.kr:443

이제 로그프레소 HTTP 프록시 서비스를 시작합니다.

실시간으로 포워드되는 HTTP 트래픽을 확인하려면 아래와 같이 명령합니다. NGFCTI 쿼리 명령어에 proxy 옵션을 추가하여 쿼리하거나, 접속 프로파일에 프록시 서버 설정을 추가한 후 쿼리하면서 로그프레소 HTTP 프록시 서버의 로그가 출력되는지 확인합니다.

$ sudo journalctl -u logpresso-http-proxy -f

5월 27 15:00:49 DEMO systemd[1]: Started Logpresso HTTP proxy.

5월 27 15:00:49 DEMO logpresso-http-proxy[10888]: [2023-05-27 15:00:49.293] [ INFO] Listening on 8443 port..

5월 27 15:02:40 DEMO logpresso-http-proxy[10888]: [2023-05-27 15:02:40.616] [ INFO] /10.0.0.100:49721 is connected to taxii.kfisac.or.kr/103.59.156.41:443